Il Computer Emergency Response Team (CERT-UA) dell'Ucraina mette in guardia contro attacchi altamente mirati che sfruttano account Signal compromessi per inviare malware ai dipendenti delle aziende del settore della difesa e ai membri delle forze armate del Paese.

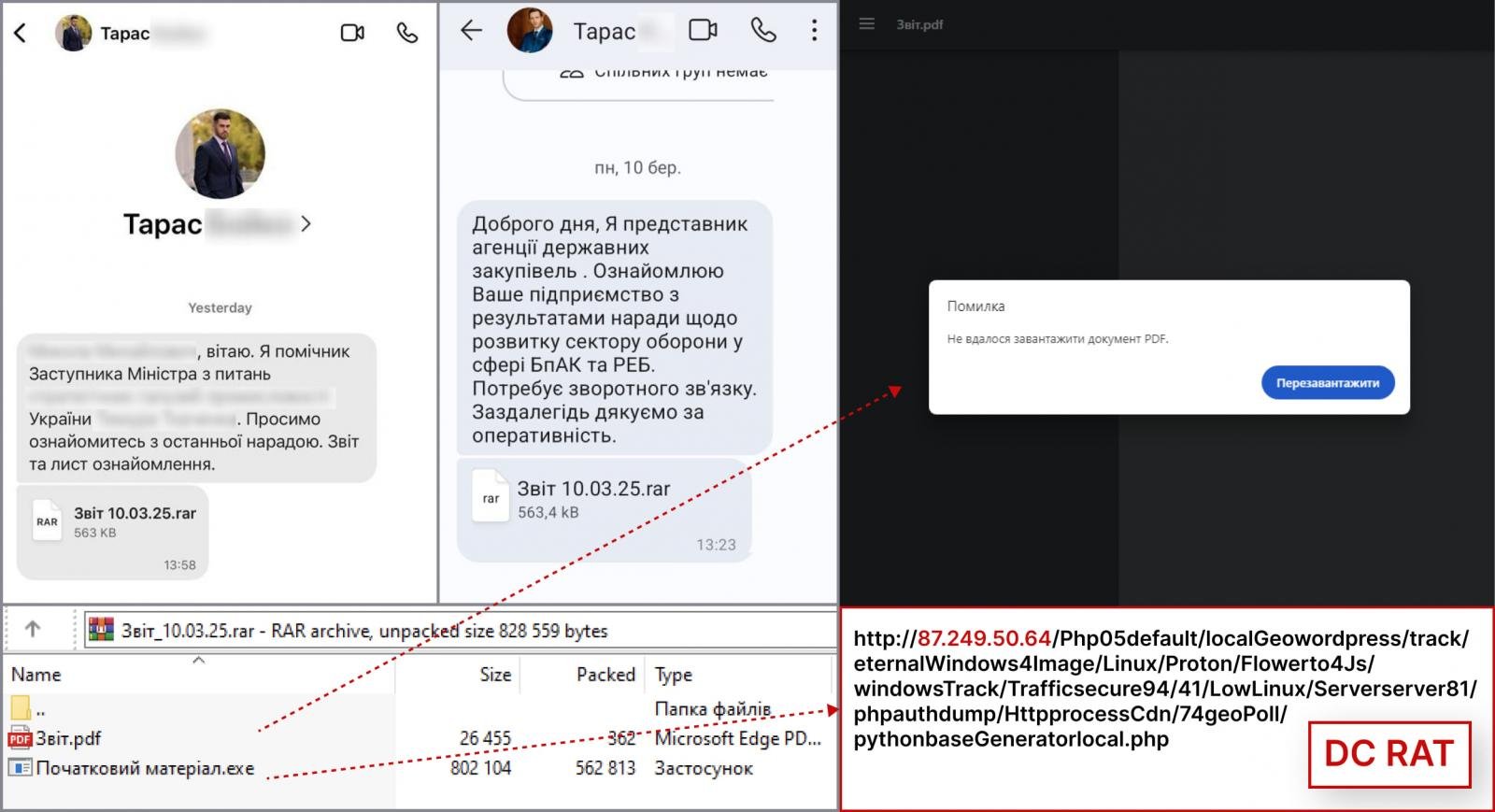

Il bollettino menziona che gli attacchi sono iniziati questo mese, con messaggi di Signal contenenti archivi spacciati per verbali di riunioni.

Poiché alcuni di questi messaggi provengono da contatti esistenti con cui gli obiettivi hanno familiarità, le probabilità che aprano gli archivi sono più elevate.

L'archivio contiene un PDF e un file eseguibile: il primo funge da esca per le vittime, spingendole ad aprirlo e ad avviare il secondo.

L'eseguibile è classificato come DarkTortilla cryptor/loader che, una volta avviato, decifra ed esegue il trojan di accesso remoto Dark Crystal RAT (DCRAT).

Panoramica dell'attacco

Fonte: CERT-UA

CERT-UA afferma che l'attività è stata monitorata nell'ambito di UAC-0200, un cluster di minacce che impiega Signal in attacchi simili da giugno 2024 .

Tuttavia, negli attacchi più recenti, le esche di phishing sono state aggiornate per riflettere argomenti di attualità di grande attualità in Ucraina, in particolare quelli relativi al settore militare.

"A partire da febbraio 2025, i messaggi esca hanno spostato la loro attenzione su argomenti relativi a droni, sistemi di guerra elettronica e altre tecnologie militari", spiega il CERT-UA nel suo recente bollettino .

Nel febbraio 2025, il Google Threat Intelligence Group (GTIG) ha segnalato che degli hacker russi stavano abusando della legittima funzionalità "Dispositivi collegati" di Signal per ottenere l'accesso non autorizzato agli account di interesse.

Gli utenti di Signal che si ritengono potenziali bersagli di attacchi di spionaggio e spear-phishing dovrebbero disattivare i download automatici degli allegati e prestare attenzione a tutti i messaggi, in particolare a quelli contenenti file.

Inoltre, si consiglia di controllare regolarmente l'elenco dei dispositivi collegati su Signal per evitare di diventare un proxy per gli attacchi.

Infine, gli utenti di Signal dovrebbero aggiornare le loro app di messaggistica all'ultima versione su tutte le piattaforme e abilitare l'autenticazione a due fattori per una maggiore protezione dell'account.

Nessun commento:

Posta un commento